你的企業是否早已有一套施行已久的 IT 服務管理(IT Service Management, ITSM)流程?

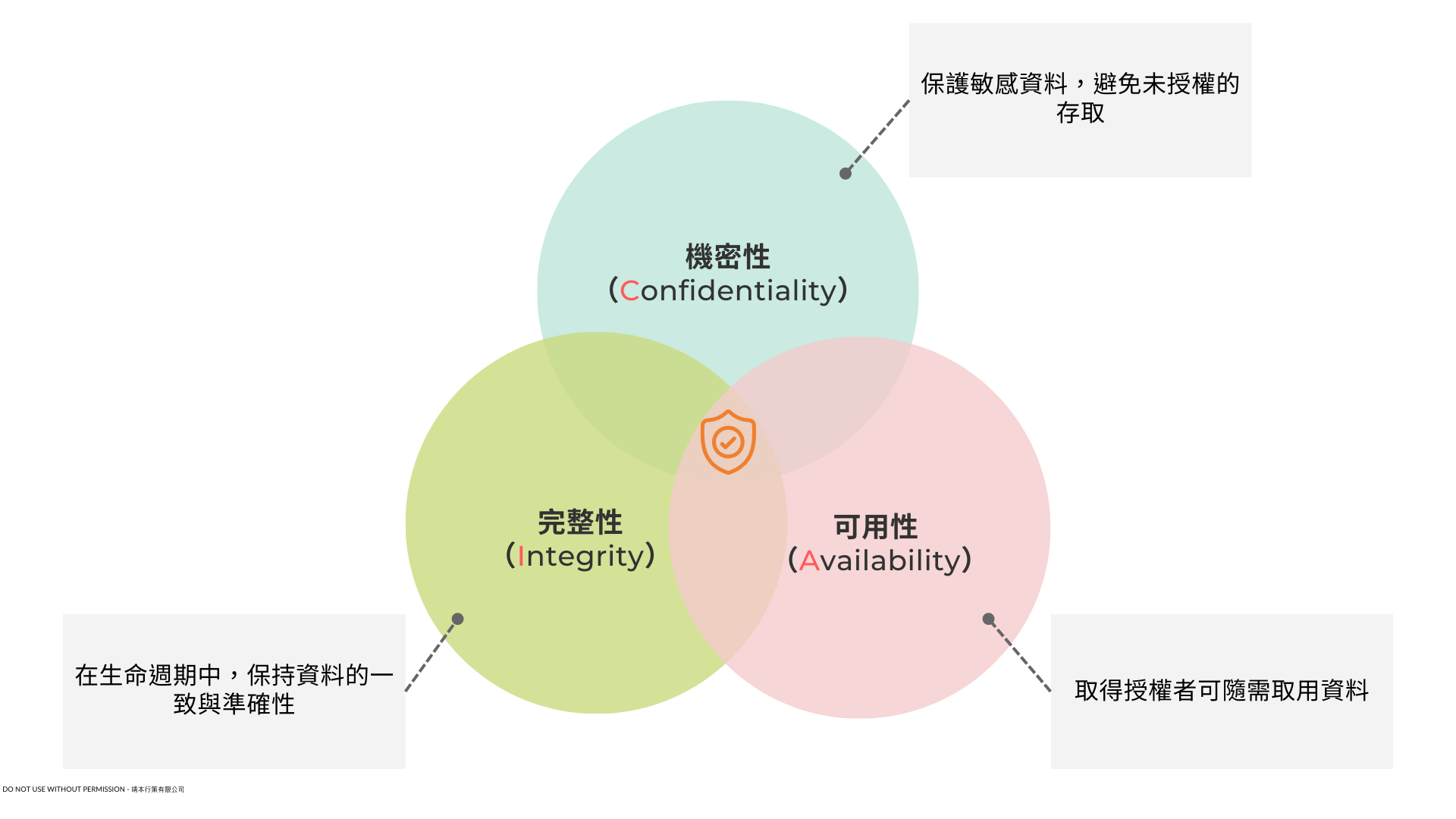

以目前使用最廣泛的 ISO 27001 國際標準來看,ISO 27001 藉由全面性的指引協助企業建構資訊安全管理系統(Information Security Management System, ISMS),來達成資訊安全的三個主要目標 CIA:

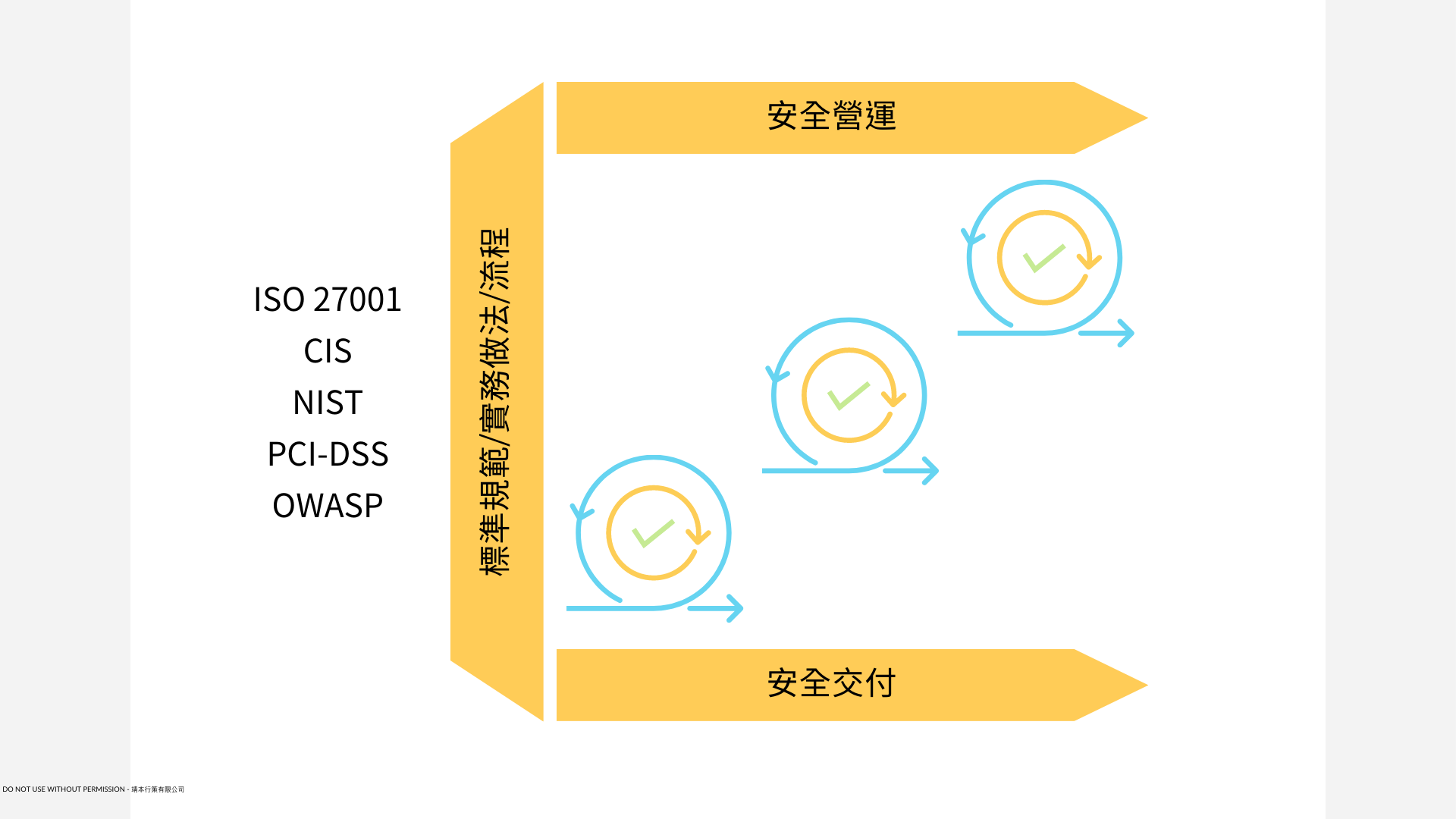

ISO 27001 基於 「規劃-執行-檢查-行動」(Plan-Do-Check-Act, PDCA) 循環過程來落地並且持續改善資訊安全管理系統,企業為了因應 IT 服務管理通常會設置專職團隊,並由該團隊推動企業內的資安治理,來確保企業所使用的資訊系統(內部服務)與所提供的資訊服務(外部服務)之安全性。該團隊亦是變更管理、稽核、資安事故的最後一道把關人。

有些經營決策者認為當 IT 邁向 DevOps 轉型時,只要將 DevOps 套上既有系統性的資安管理就可以快速地實現 DevSecOps。然而,傳統資安有幾個顯著 DevSecOps 落地的阻礙:

- 過於依賴專職的資安人員進行把關,但資安人員相對缺乏且與交付團隊互動性低

- 需要長週期的整體性規劃,人工投入成本高

- 開發人員無法快速取得驗證的回饋

- 僵化的流程與制式的工具配置無法順應市場的快速變化

上述阻礙導致資安往往在最後一刻才發生,或是因此產生遇到了再說的心態。

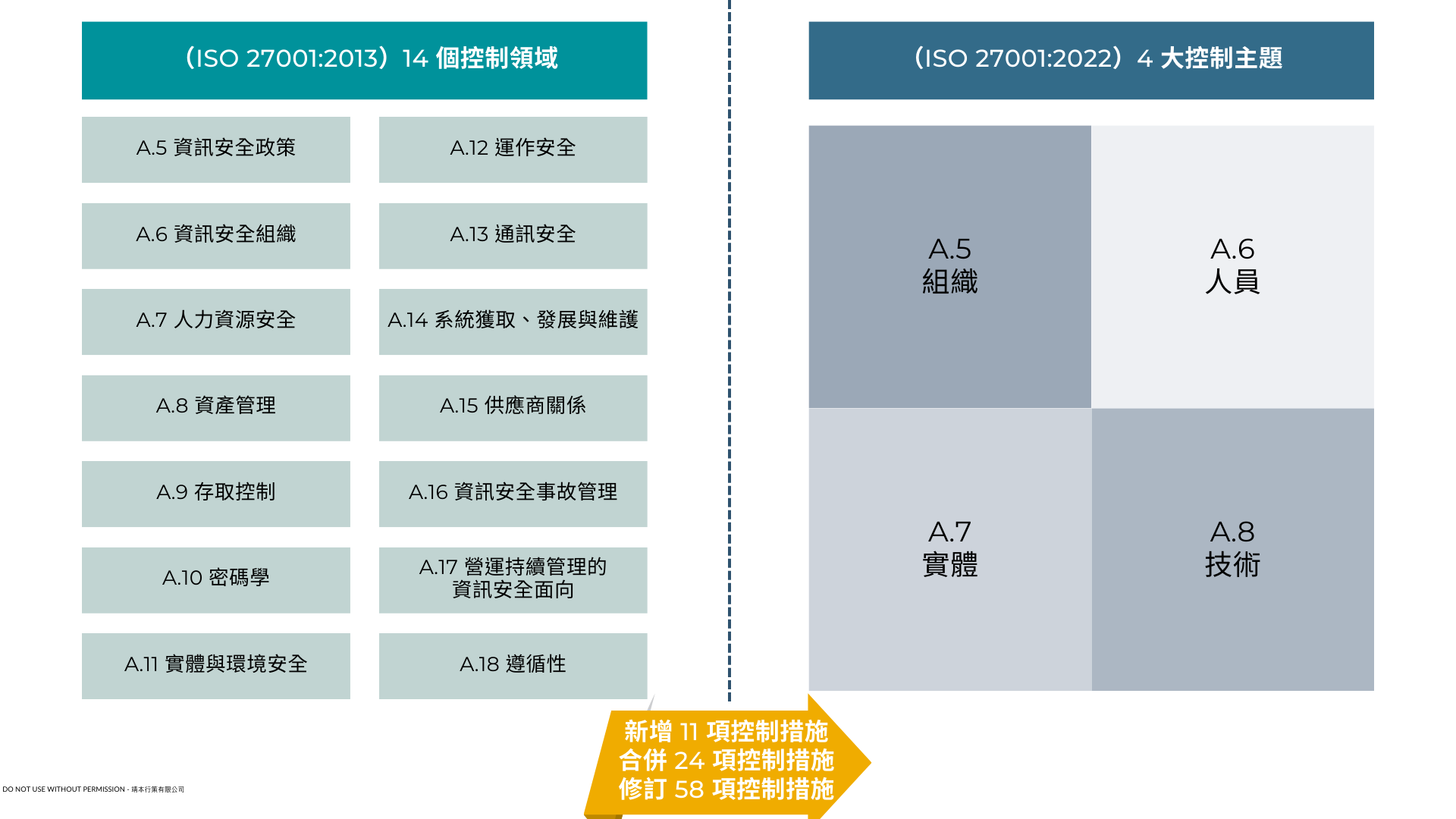

DevSecOps 著重於資訊安全的敏捷性與責任模型的轉變,而 ISO 27001 在 2022 年進行了改版,此次的改版將 14 個控制領域重新劃分為 4 大控制主題,同時將控制項延伸至網路安全(Cybersecurity)與隱私保護(Privacy protection)。ISO 27001:2022 四大控制主題為:

- 組織(Organizational)

- 人員(People)

- 實體(Physical)

- 技術(Technological)

這次的改版無非為了在 VUCA 時代下以更敏捷的方式落實安全,並因應更多變的技術與市場環境。因此,當組織從傳統資安邁向 DevSecOps 我們必須把握幾個原則:

- 建立安全意識:

- 確保資安、維運、開發的團隊如何在端到端的流程中理解組織的資安政策,且團隊成員具備權力與能力參與決策,因為安全是每個人的責任(You Build It, You Secure It!)。

- 降低執行成本:

- 活動應小而頻繁,並盡可能地以自動化的方式整合至持續交付流水線。

- 安全地交付與運作:

- 在考慮最佳經濟效益的條件下,將安全落實到軟體生命週期的每一個階段。此外採用零信任(Zero Trust)架構思維確保系統各分層與邊界的安全性,並且及時地針對運行環境的組態與安全性進行監控與掃描,持續降低運行系統的風險。

- 注意供應鏈安全:

- 充分掌握系統所使用的依賴服務與套件,並且建立採用原則、持續掃描和更新策略。

組織導入 ISMS 無非是為了保護企業重要的資產,並非變成產品交付的枷鎖。面對資安我們不能只是使用亡羊補牢的心態,而是應該透過 DevSecOps 將安全小而頻繁的納入軟體生命週期各個階段。目前許多大型國際組織(如:ISO、CSA、NIST、OWASP 等)都已開始將傳統資安的繁瑣檢核機制推向更敏捷的實務做法,CPHT 亦致力於組織如何透過迭代的安全活動與建立 Secure CI/CD 來保障產品從需求、建構、交付到營運的安全性,更多訊息歡迎參考 CPHT 的企業服務與安全與合規相關文章。